Este artigo irá ilustrar:

- Como criar um segredo do Kubernetes?

- Como obter o segredo decodificado no Kubernetes?

- Como obter o segredo decodificado usando o pacote View-Secret?

- Conclusão

Como criar um segredo do Kubernetes?

Existem diferentes tipos de segredos no Kubernetes, o segredo genérico é utilizado para armazenar informações genéricas, como credenciais e tokens do usuário, o segredo TLS é usado para armazenar o certificado e a chave tls, e o segredo do registro do docker armazena as credenciais de login do Docker.

Para demonstração, criaremos um segredo genérico para armazenar nome de usuário e senha nas instruções abaixo.

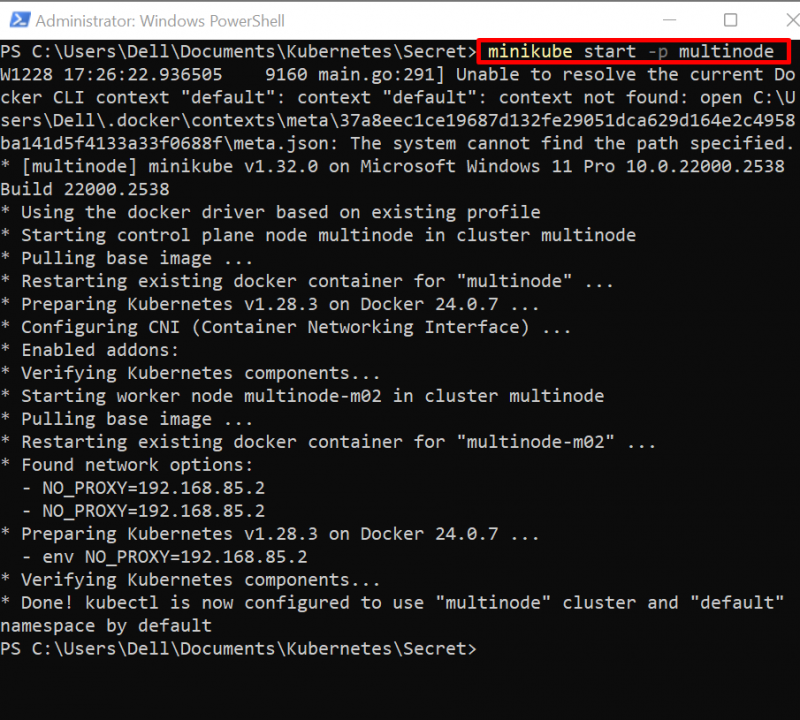

Etapa 1: iniciar cluster

Primeiro, inicie o cluster Kubernetes. Para fazer isso, basta usar o “ início do minikube ”comando:

início do minikube -p multinó

No comando acima, estamos iniciando nosso cluster minikube multinode:

Etapa 2: criar arquivo de credenciais

Em seguida, crie dois arquivos de texto chamados “username.txt” e “password.txt” para salvar o nome de usuário e a senha, respectivamente.

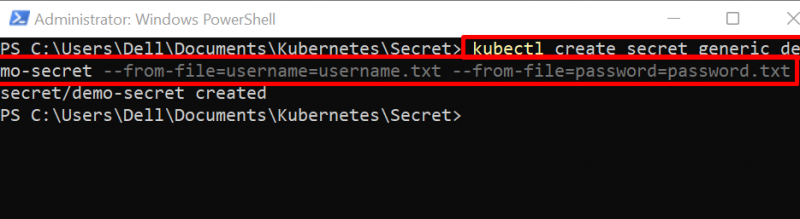

Etapa 3: criar segredo

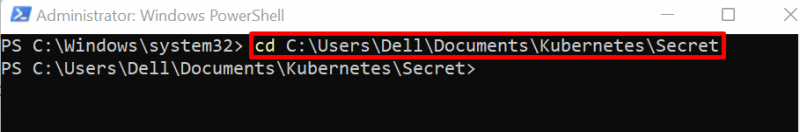

Em seguida, navegue até o diretório onde você criou os arquivos de credenciais:

cd C:\Users\Dell\Documents\Kubernetes\Secret

Crie um novo segredo usando o “ kubectl criar segredo

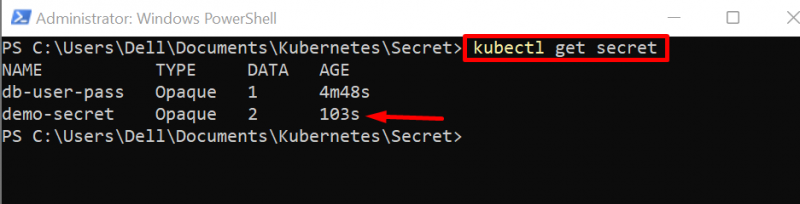

Etapa 4: obtenha o segredo

Para verificação, liste o segredo usando o comando abaixo

kubectl obtém segredoA saída indica que um novo segredo foi criado com sucesso:

Como obter o segredo decodificado no Kubernetes?

Às vezes, os usuários podem ser solicitados a visualizar as informações secretas por diferentes motivos, como para fins de depuração, visualização de informações de credenciais para confirmação e muito mais. Para obter o segredo decodificado no Kubernetes, siga a demonstração abaixo.

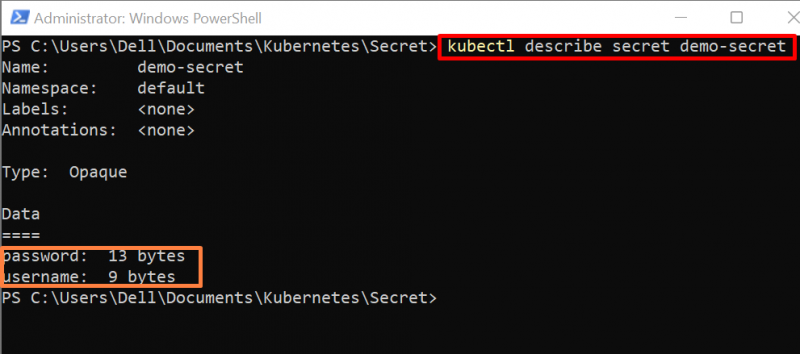

Etapa 1: descreva o segredo

O ' kubectl descrever ”exibe o resumo detalhado do recurso kubernetes. Para ver os detalhes secretos, utilize o “ kubectl descreve segredo

Aqui, o comando acima mostra o tamanho dos dados secretos apenas em bytes, mas não expõe as informações secretas conforme mostrado abaixo:

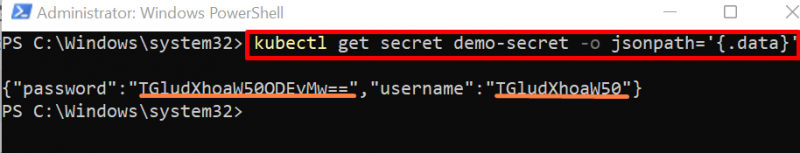

Etapa 2: obtenha dados secretos no formato Json

Para obter os dados secretos no formato JSON, use o comando abaixo:

kubectl obtém segredo demo-secreto -o jsonpath = '{.dados}'O resultado abaixo mostra os dados secretos codificados em base64:

Para visualizar o segredo, o usuário precisa decodificá-lo. Para decodificar o segredo de base64 para a forma real, o usuário precisa ter um terminal bash para executar o comando bash. Para instalar o terminal bash, siga o “ Adicione Git Bash ao Terminal do Windows ' artigo.

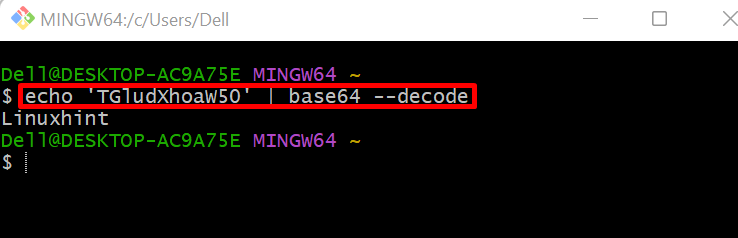

Etapa 3: decodifique o segredo

Para decodificar o segredo, primeiro inicie o terminal “git bash”. Depois disso, execute o “ echo

Aqui, decodificamos o nome de usuário:

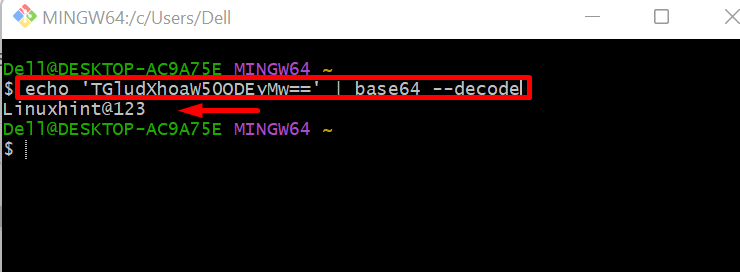

Para decodificar a senha, use o “ echo

Como obter o segredo decodificado usando o pacote View-Secret?

Os usuários do Kubernetes podem decodificar o segredo usando diferentes pacotes e o “ ver-secreto ”O pacote é um deles que pode ser instalado e facilmente usado por meio de um dos plug-ins suportados pelo Kubernetes“ Sangue ”. Para instalar e usar o “ ver-secreto ”Pacote, siga a demonstração abaixo:

- Pré-requisito: Instale o plugin Krew

- Decodifique o segredo do Kubernetes usando o pacote View-Secret

Pré-requisito: Instale o plugin Krew

O plugin Krew é um dos plugins do Kubernetes que pode ser usado para instalar diversos pacotes para fornecer funcionalidades extras aos recursos do Kubernetes. Para instalar o krew no sistema, siga as etapas abaixo.

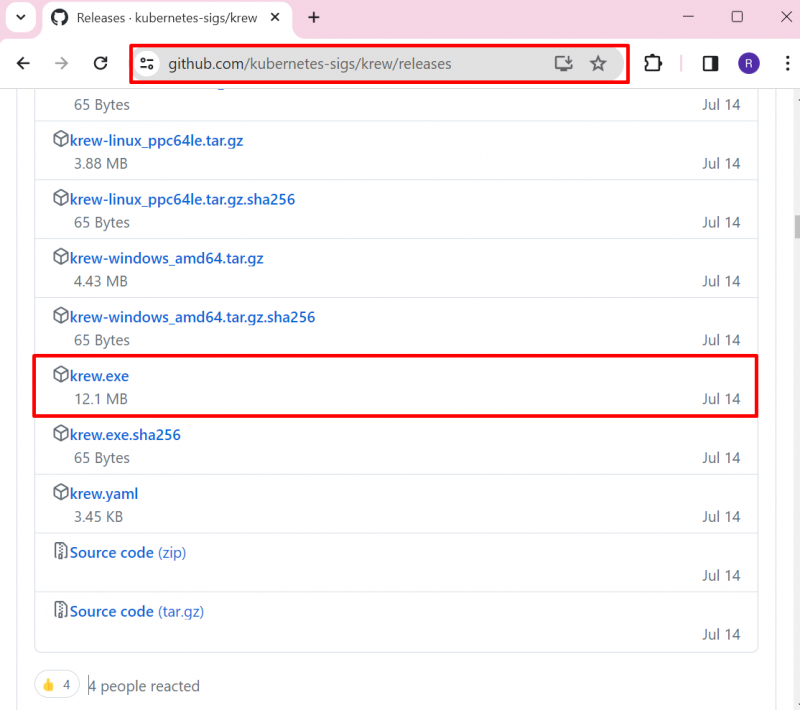

Etapa 1: Baixe o arquivo “krew.exe”

Primeiro, navegue até o site oficial de lançamentos do Krew página e baixe o arquivo “krew.exe”:

——————————————————————————————————————————————————————————————

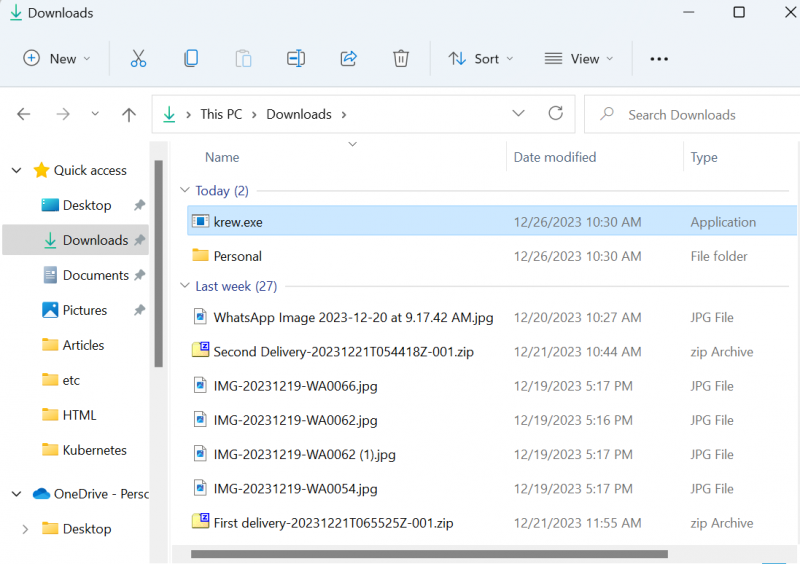

Por padrão, o krew será baixado na pasta “ Transferências ' pasta:

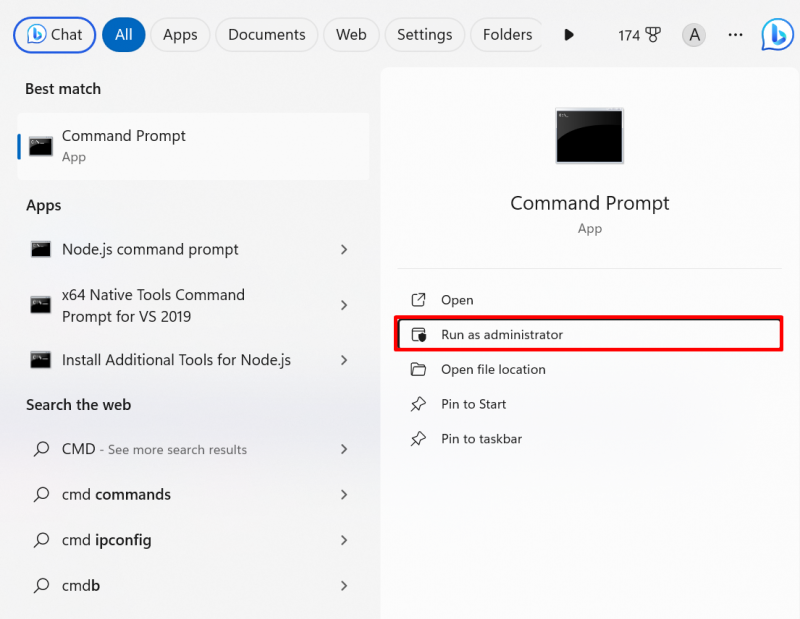

Etapa 2: inicie o prompt de comando

Abra o prompt de comando com direitos administrativos por meio do “ Comece ' cardápio:

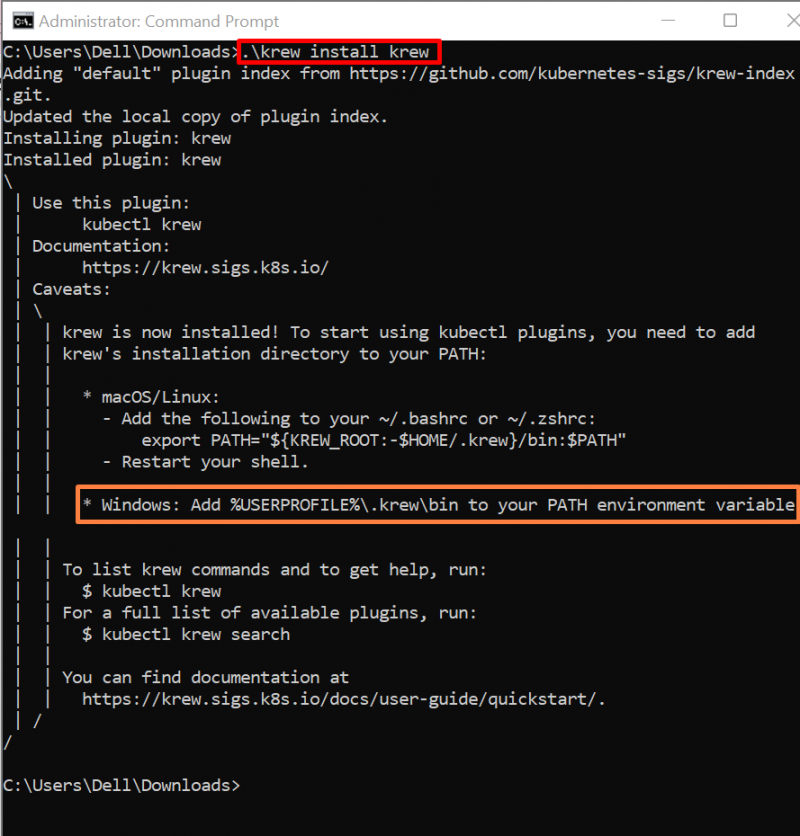

Etapa 3: instalar o Krew

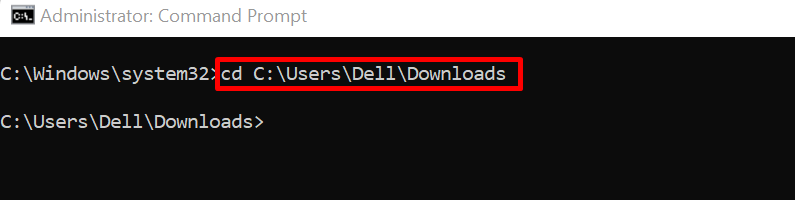

Navegue até o diretório onde o “ sangue.exe ”o arquivo é baixado:

cd C:\Usuários\Dell\Downloads

Em seguida, use o comando abaixo para instalar o krew no Windows:

.\sangue instalar sangue O comando acima irá instalar o krew no diretório do usuário “ C:\Usuários\

Etapa 4: adicionar Krew ao caminho do Windows

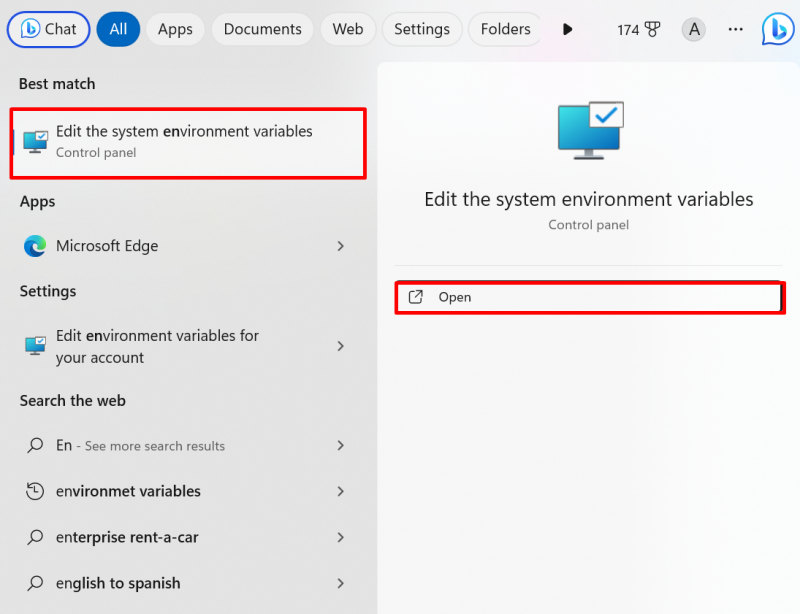

Para acessar os comandos Krew na linha de comando do Windows, os usuários são obrigados a adicionar krew no caminho do Windows. Para fazer isso, pesquise “ Variável de ambiente ”No menu Iniciar e inicie as configurações destacadas abaixo:

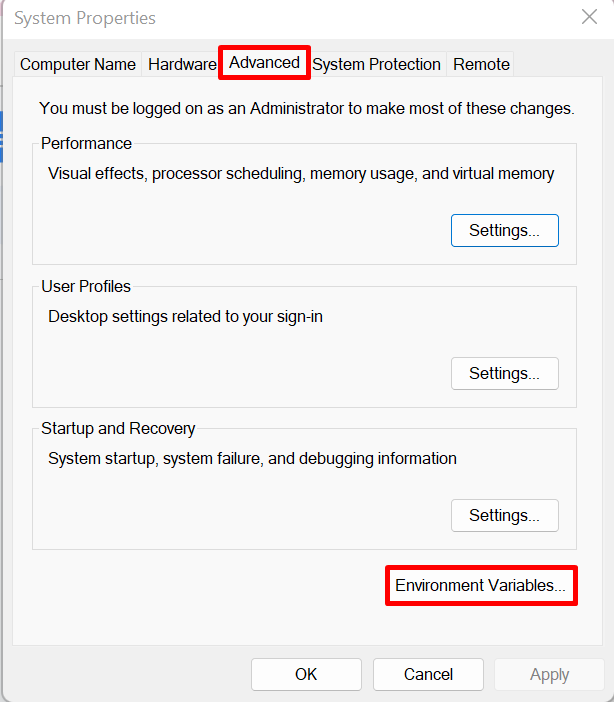

De ' Avançado ”, abra as configurações de “Variáveis de Ambiente”:

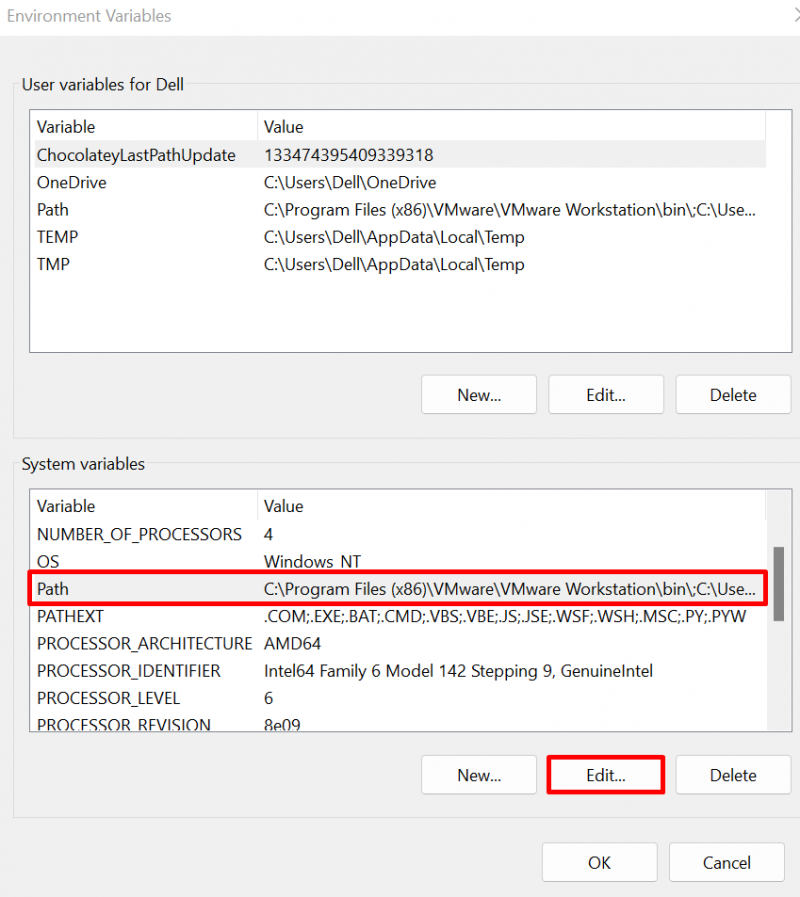

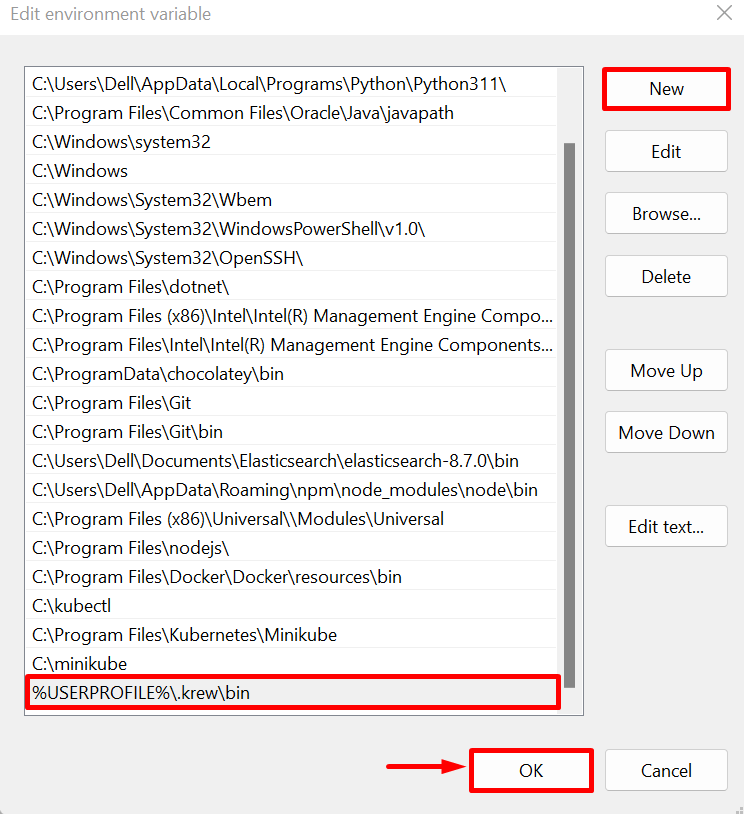

Selecione os ' Caminho ”variável e pressione o“ Editar ' botão:

Aperte o ' Novo ”Para adicionar um caminho, cole o botão“ C:\Usuários\

Etapa 5: verificação

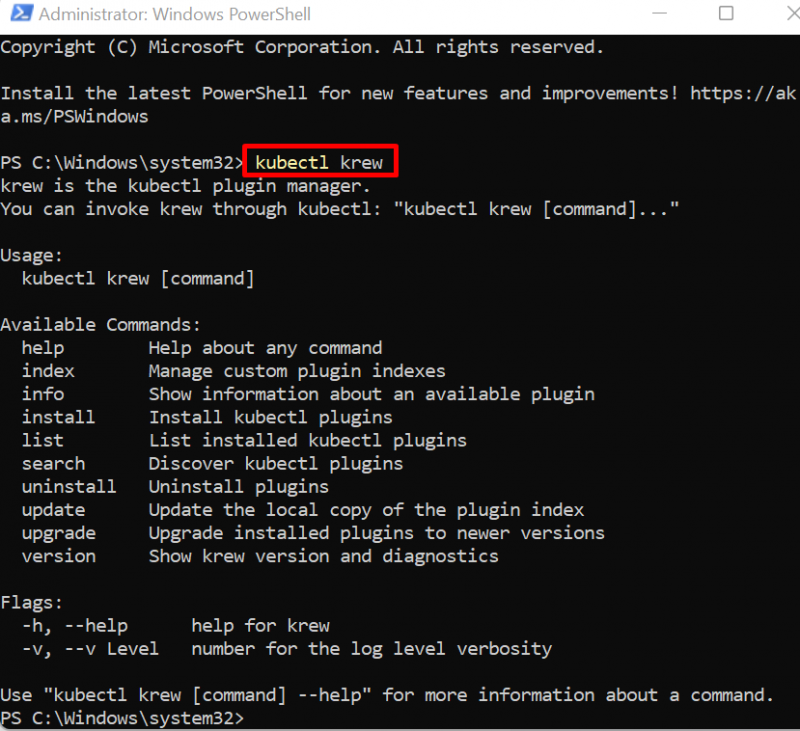

Agora feche todos os terminais do Windows e inicie o prompt de comando ou PowerShell. Em seguida, execute o comando abaixo para verificar se o krew está instalado ou não:

sangue kubectlA saída mostra que instalamos o krew com sucesso no sistema:

Decodifique o segredo do Kubernetes usando o pacote View-Secret

Para decodificar o segredo usando o pacote view-secret, primeiro instale o segredo usando krew. Depois disso, use o “ kubectl view-secret

Etapa 1: instalar o pacote View-Secret

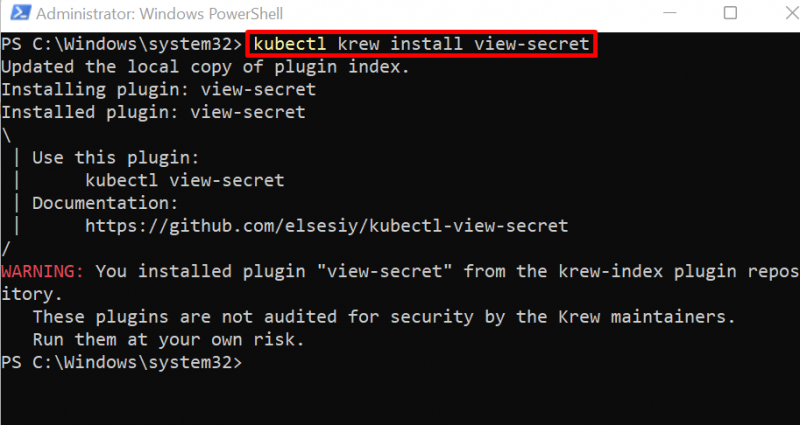

Para instalar o pacote view-secret, utilize o plugin Kubectl krew conforme mostrado abaixo:

sangue kubectl instalar ver-secretoVocê pode ver que instalamos o pacote view-secret. Ignore também o aviso mostrado abaixo:

Etapa 2: visualizar o segredo do Kubernetes

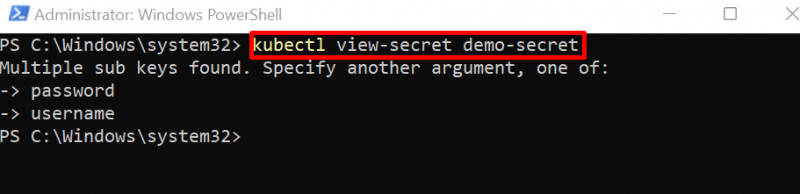

A seguir, para visualizar o segredo decodificado do Kubernetes, utilize o “ kubectl view-secret

Aqui, a saída mostra que o segredo atual contém duas variáveis. Para visualizar o valor decodificado, o usuário precisa especificar também o nome da variável no comando:

Etapa 3: decodifique o segredo

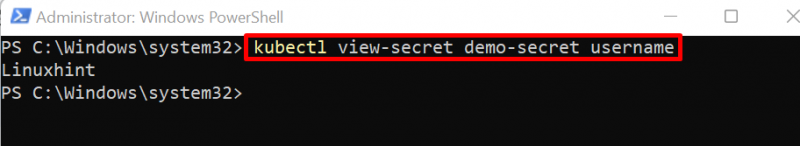

Para decodificar o valor secreto, utilize o “ kubectl view-secret

Aqui, decodificamos o nome de usuário:

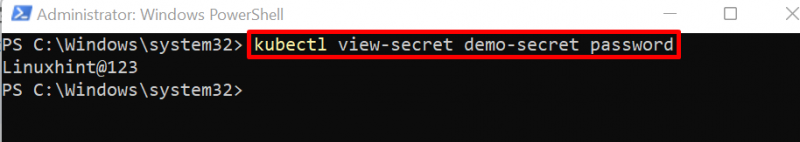

Ao alterar o nome da variável no comando acima, acessamos a senha conforme mostrado abaixo:

kubectl view-secret senha secreta de demonstração

Trata-se de obter um segredo decodificado no Kubernetes.

Conclusão

Para obter o segredo decodificado no Kubernetes, primeiro acesse os dados secretos no formato json por meio do comando “kubectl get secret”. Este comando mostrará dados secretos codificados em base64. Para decodificar os dados, use o “ echo