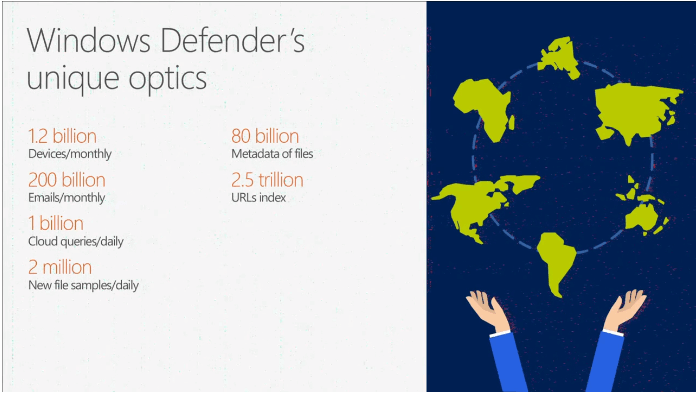

O Windows Defender ou a plataforma anti-malware da Microsoft protege computadores domésticos, servidores e serviços online como o Office 365. Com a riqueza de inteligência de ameaças e dados de telemetria, o back-end em nuvem do Defender é um serviço de proteção contra malware surpreendente.

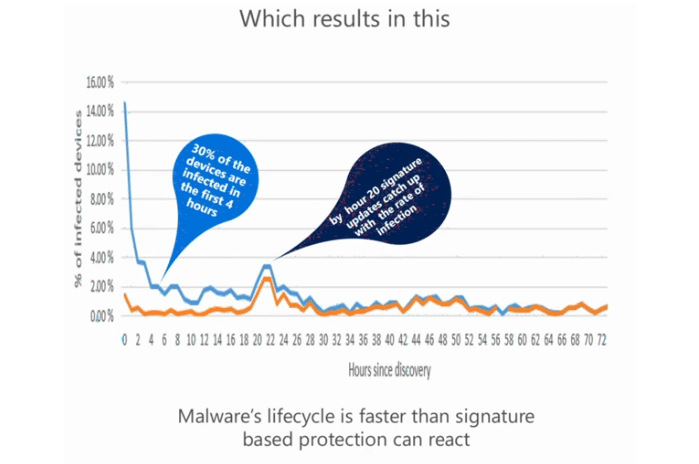

Quando um novo malware aparece à solta, pode levar horas para que a equipe antimalware da Microsoft (ou qualquer outra empresa de antivírus ou antimalware nesse caso) analise, faça engenharia reversa e execute a detonação do malware do arquivo antes dele pode lançar uma atualização de assinatura. E, sem falar no QC, a atualização da assinatura deve passar.

No que diz respeito à proteção contra malware, não há como negar o fato de que a proteção baseada em assinatura é primordial. Mas isso não é suficiente, pois pode nem sempre ajudar - especialmente no caso de malware novo ou desconhecido. De acordo com o relatório da Microsoft, quando um novo malware aparece, 30% dos computadores são infectados nas primeiras quatro horas. As atualizações de assinatura geralmente vêm horas depois.

A proteção robusta baseada em nuvem do Windows Defender, por outro lado, usa heurística, modelo de aprendizado de máquina e faz análises detalhadas no back-end para determinar se um arquivo é malware.

A proteção baseada em nuvem do Windows Defender ou o recurso “bloquear à primeira vista” é habilitado por padrão. Se você desativou a opção de proteção em nuvem no Windows Defender devido a questões de “privacidade”, é melhor assistir à demonstração da equipe de Engenharia do Windows Defender, que mostra como a proteção em nuvem pode ser eficaz.

Vídeo do Canal 9: Explore a Proteção Instantânea do Windows Defender | Microsoft Ignite 2016

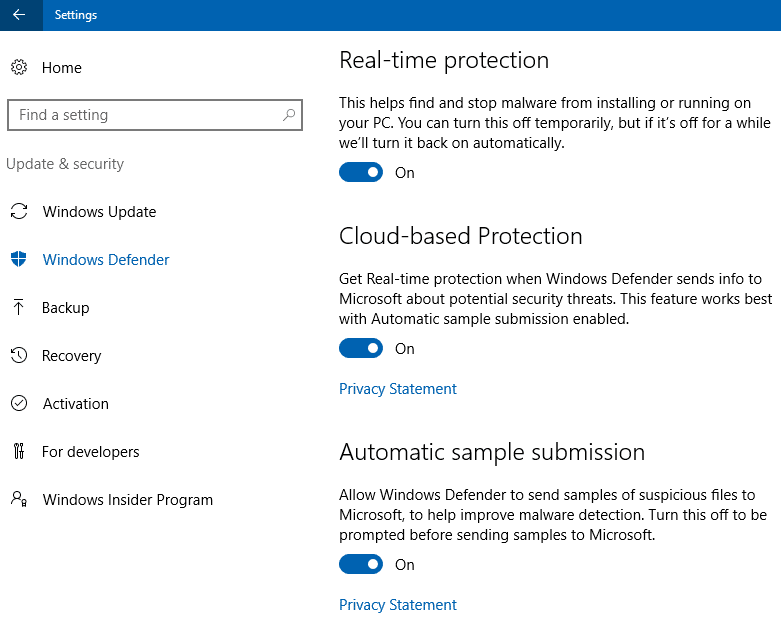

Certifique-se de que o “Block at First Sight” Cloud Protection está ativado

Clique em Iniciar, Configurações. (Ou pressione WinKey + i)

Na página Configurações, clique em Atualização e segurança e em Windows Defender.

Certifique-se de que Proteção baseada em nuvem e Envio automático de amostra as configurações estão ativadas.

Quando a proteção em nuvem 'Bloquear à primeira vista' do Windows Defender e as opções de envio de amostra são habilitadas nas Configurações do Windows Defender, se o sistema encontrar um arquivo suspeito que, de outra forma, passa na detecção baseada em assinatura, o Defender envia os metadados do arquivo suspeito para o back-end da nuvem. Observe que a nuvem nem sempre solicita o arquivo inteiro.

As máquinas no back-end da nuvem analisam os metadados, fazendo uso de várias lógicas, reputação de URL e dados de telemetria para determinar se o arquivo é malware.

Por exemplo, se o nome do arquivo do malware corresponder ao nome de um módulo principal do Windows, o back-end da nuvem verifica a assinatura digital do módulo. Se não for assinado ou não for assinado pela Microsoft e se a sua “classificação” for malware (com nível de “confiança” de 85%), a nuvem determina que o arquivo é malware.

As avaliações de “Classificação” e “confiança” que constituem a parte mais importante da análise de backend, são obtidas através do modelo de aprendizado de máquina.

Caso o backend da nuvem não apareça nenhum veredicto, ele solicita todo o arquivo para uma análise detalhada. Até que o arquivo seja carregado e a nuvem confirme o recebimento do mesmo, o Windows Defender bloqueia o arquivo e não permite sua execução no cliente. Essa é uma mudança importante que a equipe do Windows Defender fez na atualização de aniversário do Windows 10 (v1607).

Anteriormente, o arquivo suspeito tinha permissão para ser executado enquanto o upload estava em andamento, de forma síncrona. Mesmo antes de o upload ser concluído, o malware teria concluído a execução e se autodestruído.

Chegando à demonstração da equipe de Engenharia do Windows Defender, dois cenários foram discutidos. No Cenário 1, o back-end da nuvem classifica um arquivo como malware, apenas com base nos metadados. O dispositivo nº 1 com a proteção em nuvem desativada é infectado ao executar o arquivo. E o dispositivo nº 2 com proteção na nuvem ativada, é protegido instantaneamente.

No Cenário 2, o primeiro usuário executa um malware desconhecido. A nuvem não chegou a nenhum veredicto com base nos metadados e, portanto, todo o arquivo foi enviado automaticamente.

O tempo de envio foi às 19:48:59 horas - o back-end concluiu a análise automatizada às 19:49:01 (aproximadamente 2 segundos a partir do momento em que o upload atingiu o back-end da nuvem) e determinou que o arquivo é malware.

A partir do momento, o Windows Defender bloquearia qualquer encontro futuro desse arquivo, protegendo assim milhões de outros dispositivos com a proteção baseada em nuvem do Windows Defender habilitada.

A Microsoft também tem um site de teste chamado Windows Defender Testground onde você pode verificar a eficácia da proteção na nuvem do Defender, enviando amostras.

Embora a segunda demonstração não tenha sido bem-sucedida devido a alguns problemas de conectividade com a nuvem, no geral é uma apresentação útil que explica a importância do recurso de proteção baseado em nuvem “bloqueio à primeira vista” do Windows Defender. Se você desativou o recurso, acho que agora você terá uma segunda ideia.

Referências e Créditos

Habilite o recurso Block at First Sight para detectar malware em segundos

Explore a proteção instantânea do Windows Defender | Microsoft Ignite 2016 | Canal 9

Um pequeno pedido: Se você gostou deste post, por favor, compartilhe?

Uma 'pequena' participação sua ajudaria seriamente no crescimento deste blog. Algumas ótimas sugestões:- Fixá-lo!

- Compartilhe com seu blog favorito + Facebook, Reddit

- Tweet isso!